À l’ère du numérique, la cybersécurité est un principe essentiel et omniprésent. Les gens mènent une bonne partie de leur vie en ligne : compte bancaire, services gouvernementaux, travail, stockage de photos et de vidéos, communications avec les proches, et achats. Ce n'est un secret pour personne que l'internet a apporté un grand nombre d'opportunités, mais il a également produit de nouvelles menaces qui peuvent compromettre notre vie privée et notre sécurité.

Les failles de cybersécurité peuvent avoir des conséquences dévastatrices pour les organisations, y compris les vols d’identité, les pertes financières, les vols de données, les atteintes à la sécurité nationale, les dommages à la réputation, les responsabilités légales, pour n'en citer que quelques-unes. C’est aux organisations de veiller à ce que leur personnel possède les compétences et connaissances pour reconnaître et atténuer les menaces à la sécurité. Avec les connaissances adéquates et les bonnes habitudes, les fonctionnaires peuvent devenir une ligne de défense cruciale contre les cyberattaques.

Au cours des deux dernières années, la cybersécurité est devenue l’une des principales préoccupations des Canadiens. Au Canada et à travers le monde, on parle d’incidents liés à des rançongiciels pratiquement tous les jours dans les actualités. Nos services essentiels sont perturbés, qu’il s’agisse d’hôpitaux, d’établissements d’enseignement, d’administrations municipales ou de fournisseurs de services publics. Nos données financières et nos renseignements personnels sont volés, vendus ou fuités en ligne. – L’honorable AnitaAnand, ministre de la Défense nationale

Pourquoi les connaissances, la sensibilisation et la prévention sont-elles si importantes dans le domaine de la cybersécurité?

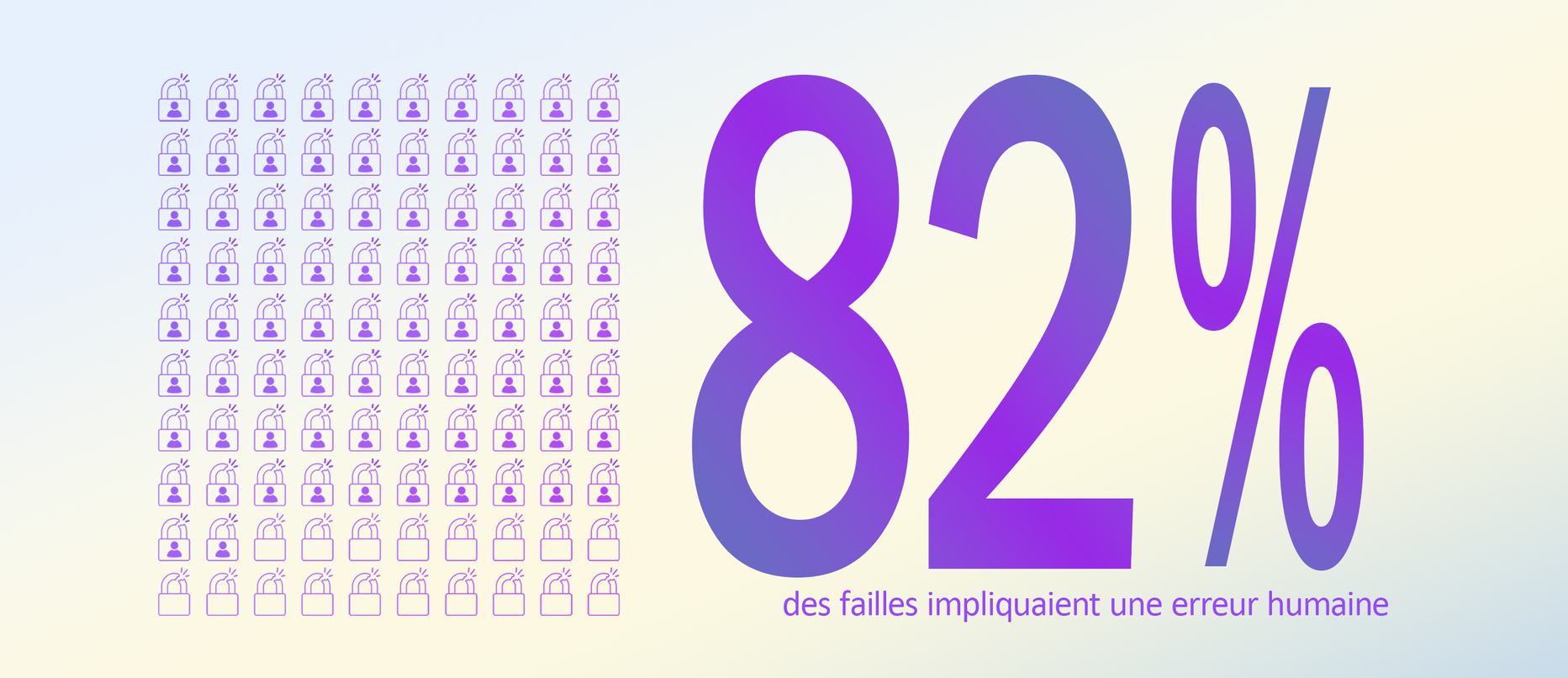

Les organisations peuvent se protéger à l’aide de la sécurité informatique, des réseaux de codage, des réseaux virtuels privés, en protégeant les appareils et en formant le personnel. Cependant, même les meilleurs systèmes de sécurité sont vulnérables aux erreurs humaines. En effet, selon le rapport de Verizon portant sur les brèches de données Verizon Data Breach report (en anglais seulement), en 2022, 82 % des brèches étaient causées par des erreurs humaines.

Malgré la sophistication grandissante des cyberattaques, ce sont souvent les erreurs humaines qui mettent à risque les organisations. Parmi les exemples courants d'erreurs humaines, on compte notamment les mots de passe faibles, les tentatives d’hameçonnage et la divulgation involontaire d'informations confidentielle. Dans certains cas, il arrive que des membres du personnel téléchargent malencontreusement un logiciel malveillant ou tout autre logiciel nuisible sur leur ordinateur, ce qui donne libre-cours aux cyberattaques.

La cybersécurité nous concerne tous.

Quatre raisons pour lesquelles les connaissances en cybersécurité sont essentielles pour tous les membres du personnel

Définition de termes

Maliciel : Logiciel malveillant conçu pour infiltrer ou endommager un système informatique. Les maliciels les plus courants sont les virus informatiques, les vers, les chevaux de Troie, les logiciels espions et les logiciels publicitaires.

Hameçonnage : Procédé par lequel une tierce partie tente de solliciter de l’information confidentielle appartenant à un individu, à un groupe ou à une organisation en les mystifiant ou en imitant une marque commerciale connue dans le but de réaliser des gains financiers. En l’occurrence, les malfaiteurs incitent les utilisateurs à partager leurs renseignements personnels (numéros de carte de crédit, informations bancaires ou autres renseignements) afin de s’en servir pour commettre des actes frauduleux.

Rançongiciel : Type de maliciel qui empêche tout utilisateur légitime d’accéder à des ressources (système ou données), et ce, jusqu’à ce que les responsables desdites ressources aient payé une rançon.

Piratage psychologique : Pratique qui a pour but d’extorquer des informations confidentielles en manipulant les utilisateurs. Un pirate psychologique utilise souvent le téléphone ou l’Internet pour tromper les individus et parvenir à obtenir leurs renseignements personnels. L’hameçonnage est une forme de piratage psychologique.

Attaque par déni de service distribué : Attaque par laquelle une multitude de systèmes compromis visent une même cible. Le flux de messages envoyés est tel qu’il provoque une panne du système ciblée et l’interruption des services offerts aux utilisateurs légitimes.

Jour zéro : Vulnérabilité logicielle dont l’existence n’est pas encore connue du fournisseur et qui n’est donc pas atténuée. Une exploitation de jour zéro désigne une attaque qui exploite une vulnérabilité de jour zéro.

- Protéger les données confidentielles, le Canada et sa population : Les organisations ont accès à des données confidentielles, comme des renseignements personnels (date de naissance, données financières, adresse, numéro de téléphone et courriel) et des renseignements de nature confidentielle pour le gouvernement. En adoptant de bonnes habitudes en cybersécurité, les employé-es savent comment protéger les données grâce à un comportement éclairé, ce qui réduit les risques de brèches. Comprendre et reconnaître les différents risques associés à la gestion des données fait partie de ces habitudes. De plus, cette approche permet de protéger les infrastructures clés, comme les grilles d’énergie, les systèmes de transport, le système de santé, qui sont essentiels au mieux-être et à la sécurité de la population au Canada.

- Réduire les risques de cyberattaques : Les cyberacteurs étant de plus en plus efficaces et les pirates informatiques étant constamment à la recherche de nouvelles failles, les compétences en cybersécurité sont essentielles pour protéger le gouvernement du Canada et sa population. Fournir une formation en cybersécurité permettra au personnel d’apprendre à protéger l'infrastructure de sécurité de l'organisation contre les menaces, à reconnaître les vulnérabilités potentielles (ou les risques) possibles, et à prendre des mesures pour prévenirles cyberattaques. Pour que le processus d'apprentissage soit complet, il doit comprendre une formation sur les maliciels, les fraudes liées à l’hameçonnage, les rançongiciels, le piratage psychologique, les attaques par déni de service distribué (DDoS) et les exploitations du jour zéro. Lorsqu'un-e employé-e apprend à identifier les tactiques utilisées par les cybercriminels pour infiltrer les réseaux et sait comment les signaler, cela signifie que les systèmes sont moins à risque d’être attaqués et que les habitants du Canada sont moins à risque de subir des activités malveillantes.

- Construire une culture de sensibilisation à la sécurité : La cybersécurité est la responsabilité de tous, et pas seulement du département. Une large sensibilisation aux cybermenaces et aux compétences nécessaires pour les prévenir contribuera activement à faire évoluer les mentalités et les comportements, et bâtira une culture commune de la sécurité. Les employé-es seront au courant des risques et agiront de manière proactive afin de repérer et de signaler les menaces potentielles. Autant pour leurs collègues que pour leur organisation, ils prendront les mesures nécessaires pour se protéger et se prémunir contre les attaques.

- Les gens répèteront les mêmes erreurs tant qu’ils ne savent pas: En l’absence de solides connaissances en cybersécurité, les employé-es répèteront sans cesse les mêmes erreurs (comme cliquer sur les liens dangereux), car ils ne sont tout simplement pas conscients du danger. Il s’agit d’une menace à la confidentialité, à l’intégrité et à la disponibilité des biens et services d’une organisation. Les employeurs doivent aider lur personnel à repérer les cyberattaques, comme les tentatives d’hameçonnage et les tactiques de piratage psychologique, et doivent leur donner les moyens de prendre des mesures pour prévenir les failles.

En adoptant une approche à l’échelle de l’organisation pour la sensibilisation sur les pratiques de cybersécurité et les bonnes habitudes technologiques, les risques pour la sécurité du réseau sont réduits, les données seront mieux protégées et la continuité des opérations et des services sera maintenue. La nécessité d’acquérir des connaissances en cybersécurité est grandissante.

Vous pouvez prendre des mesures pour apprendre à vous protéger en ligne et pour protéger vos données personnelles. Commencez par suivre les cours ci-dessous.

- Cours | Découvrez la cybersécurité (DDN235)

- Cours | La cybersécurité dans le GC et la visibilité en ligne (DDN233)

- Cours | Protection des renseignements personnels au sein du gouvernement du Canada (COR504)

- Cours | Cours de base sur l’accès à l’information et la protection des renseignements personnels (COR502)

Autres ressources

- Évaluation des cybermenaces nationales 2023-2024

- Centre canadien pour la cybersécurité

- Signaler un cyberincident (pour les individus et les organisations)

- Pensez cybersécurité